Začněme malou otázkou – kde přesně byla pořízena tato fotografie?

Jedním z nejčastějších způsobů, jak určit umístění na fotografii, je vyhledávání přes Google nebo TinEye. Máme-li k dispozici název objektu, budeme schopni zjistit jeho umístění. Takové metody však nejsou vždy dostačující, a proto existují i jiné způsoby. Například prozkoumání informací, které nejsou na obrázku vidět.

Každý obrazový soubor obsahuje řadu dalších informací, nazvaných „metadata“. Snímky mají základní metadata stejně jako informace o přístroji (EXIF dat), s nímž byly pořízeny.

Kromě dalších informací lze z metadat vyčíst:

- Datum a čas pořízení originálu;

- Geolokační údaje;

- Model fotoaparátu a jeho nastavení (doba expozice, clona atd.);

- Informace o autorských právech.

Tyto údaje nám mohou pomoci zjistit dva aspekty. Za prvé, kde a kdy byla fotografie pořízena, za druhé, zda byla fotografie upravena – a pokud ano, jakým způsobem.

Geo-lokalizační údaje (pokud existují) jsou užitečné pro určení přesného umístění. Dostupnost těchto dat nicméně závisí na několika faktorech. Za prvé to závisí na zařízení, s nímž byla fotografie pořízena – některé fotoaparáty nebo mobilní zařízení nemusí mít GPS senzor k vystopování souřadnic. Případně mohou sami uživatelé zakázat funkci určování polohy na svých zařízeních s cílem ochránit své soukromí nebo při využití funkce úsporného režimu pro baterii. A v neposlední řadě záleží také na serveru, na kterém byla fotografie zveřejněna. Weby sociálních sítí, jako je Facebook, Twitter nebo Instagram, odstraňují metadata z fotografie v okamžiku nahrání. Tyto stránky nicméně mohou použít údaje o poloze přímo z GPS-senzoru v případě, že mobilní zařízení majitele využití těchto údajů umožňuje.

Kontrola dostupnosti EXIF dat nemůže být jednodušší. Jednou z možností je stáhnout fotografii, kliknout na ni pravým tlačítkem myši a otevřít „Vlastnosti“. V záložce „Podrobnosti“ budou všechna stávající metadata. Nicméně speciální on-line služby pro analýzu metadat mohou být časově úspornější. Jednou z těchto služeb je Jeffrey’s Exif Viewer; tato aplikace, vytvořená a publikovaná americkým programátorem žijícím v Japonsku, analyzuje a představuje všechny dostupné informace z metadat.

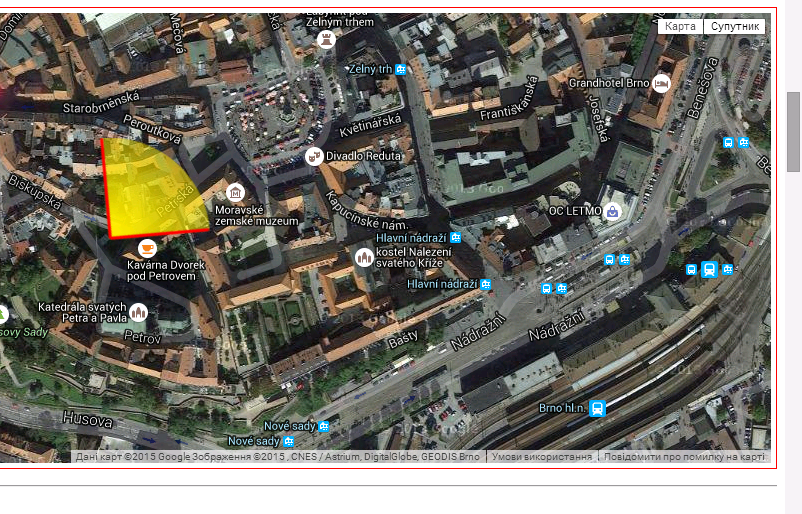

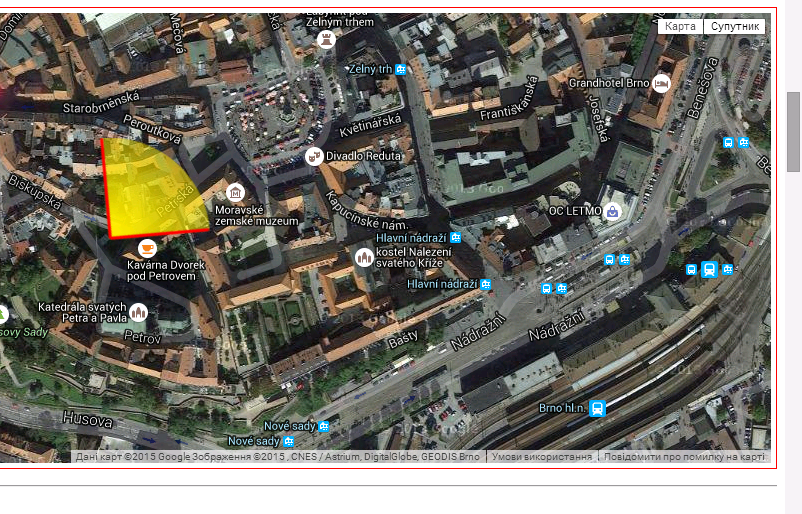

Vezměme si fotografii na začátku textu jako příklad. Nahráním fotografie na Viewer zjistíme, že snímek byl pořízen s iPadem dne 6. října 2013 v 16:59 hod. Protože odkaz na fotografii nebyl přejat ze serverů Facebooku nebo Twitteru, údaje ohledně umístění jsou také k dispozici. Co je nejužitečnější na on-line službě Jeffrey‘s Exif Viewer, je zobrazení těchto údajů přímo v Mapách Google. Proto víme nejen to, že snímek byl pořízen v Brně, ale také přibližně z kterého směru. To může být užitečné při ověřování informací o nějakém konkrétním objektu a jeho poloze v krajině.

Souřadnice z EXIF dat ve městě Brno

Další podobná služba pro kontrolu metadat FindEXIF.com pracuje stejným způsobem, ale pouze s odkazy. Neexistuje možnost nahrání obrázku.

Najít snímek konkrétního místa může být také možné se službou Panoramio. Tato stránka pro ukládání fotografií používá EXIF data k přesnému umístění všech nahraných fotografií na mapě. Panoramio, které disponuje značnou databází obrázků, však obsahuje více fotografií krajin než událostí.

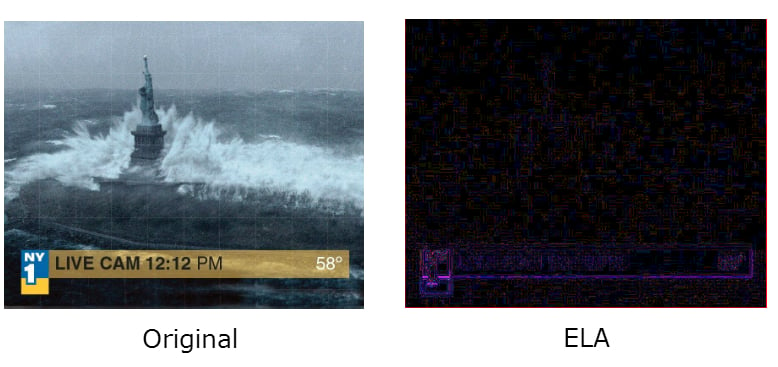

Další důležité údaje, které můžeme vyčíst z metadat, se týkají úprav, kterými fotografie prošla. Služba Fotoforensics se pro tyto účely jeví být nejužitečnější. Fotografie lze nahrát přímo do aplikace, případně je také k dispozici možnost vložení odkazu. FotoForensics zobrazuje první a poslední datum změny, nabízí ale také nabízí možnost ELA (Error Level Analysis). Funguje jako skener, který ukazuje, jak se se snímkem manipulovalo, i když tyto změny nejsou viditelné na první pohled. Máme-li základní znalosti o tom, jak tyto úpravy fungují, je možné určit rozsah a druh manipulace, jako je např. fotomontáž.

Existuje mnoho doporučených materiálů a vzorové úlohy o komplexní analýze fotografií na webu. Zde jmenujeme jen několik z nich:

– Stejné oblasti barev v ELA by měly také být v podobném jasu. Pokud jsou v rámci ELA některé plochy obrazu jasnější než ostatní, byly nejspíše upravené.

– Každé znovu-uložení souboru ve formátu JPEG jej komprimuje s nižší kvalitou. Na silně komprimovaném obrázku by měl být viditelný šum.

– Oblast, která byla umístěna z jiného obrázku v rámci ELA, bude jasnější než jiné oblasti. Jasnější však nutně neznamená upravený, protože vyostřené oblasti také zanechávají takové stopy (text, linka, hrana);

– Foto editory jako Adobe zanechávají na obrázku duhovou stopu. Tyto stopy nejsou nutně důkazem o fotomontáži. Aby znikly takové stopy, stačí pouze opětovně uložit obrázek s použitím Adobe softweare.

Falešný snímek hurikánu Sandy . Snapshot z filmu “Den poté” umístěn v titulku.

Ne každá fotografie, zejména ze sociálních sítí, obsahuje metadata s datem, autorem a polohou. To by bylo příliš snadné. Je však důležité si uvědomit, že ověření obsahu vytvářeného uživateli je vždy procesem shromažďování informací z různých zdrojů. Čím více nástrojů používáte během tohoto procesu, tím hlubší pochopení získáte.

Například existuje další služba pro odhalení manipulace s obrázkem – Picture Manipulation Inspector – od ruské společnosti SMTDP Tech. Podobně jako FotoForensics také tato služba analyzuje strukturu pixelů fotografie (demoverze je k dispozici). V listopadu 2014 se zástupci SMTDP Tech pokusili ověřit falešný obrázek údajně zobrazující moment raketového útoku na let Malaysian Airlines MH17. Obrázek se stal veřejně známým poté, co byl vysílán na prvním kanálu ruské státní televize. Z technického hlediska se odborníkům nepodařilo prokázat manipulaci vzhledem k nízké kvalitě obrazu. Nicméně, falešný původ fotografie bylo možné potvrdit pomocí jiné metody.

Pokud znáte i jiné metody nebo nástroje pro ověřování manipulace s obrázky, budeme potěšeni, pokud se o ně podělíte s ostatními čtenáři v sekci komentáře.

Autor: Taras Nazaruk, pro Stopfake.org.